Интернет превара – Како сам преварен на кварњака?

…или ти: Нећете веровати где вас све преваранти, или како их неки погрешно зову хакери могу преварити…

Почео сам да примећујем да ми на андроид телефону посета било ком сајту бива редиректована на неку буђаву порњаву о чему сам и објавио пост на Фејсбуку где сам изнапушавао све произвођаче антивируса за Андроид како су тешки преваранти који продају муда за бубреге.

Елем, одох са мог телефона на сајт kompjuteras.com за који сам сигуран да је чист као суза (ја правио), сајт се отвори, али се после пар секунди отвори и неки брутал-порн сајт.

Помислих одмах, проблем је до мог сајта, некако су Кинези, Руси или Албанци нашли начина да се уфурају на сајт (сетите се, све је могуће пробити у е-свету) пустих скенирање свиме и свачиме…ћорак, сајт је чист.

Па где може да буде проблем мајку му.

Одмах, помало усхитрено, пробам, отворим исти сајт са женчетовог телефона….сајт се отвара без проблема, отворим сајт са рачунара…нема проблема. Посумњао сам на DNS тровање, али изгледа да није то чим се на компу и њеном телефону све регуларе отвара. Дакле проблем је искључиво до мог буђавог ZTE андроид телефона јебем ти глупаве кинеске телефоне.

Линкови са порно сајтова су се мењали, па су се отварале странице типа, „Познате жене из комшилука чекају да се јебу са тобом“ (на српском веровали или не, женче цркло од смеха) и свашта нешто „занимљиво“. Инсталирао сам отприлике све антивирусе са андроид маркета и ни један није нашао ништа сумњиво са телефону

Урадих фабрички ресет телефона, и стварно једно време све беше регуларно али опет се десио проблем са нежељеном порњавом. Пошто ми је телефон био рутован (наравно да сам га рутовао чим сам га добио) поскидао сам богаоца системских програма и сервиса укључујући и обавезне за које сам мислио да су узрок овога, исформатирао SD картицу, телефон дакле чист као суза…али џаба проблем је и даље био ту.

Е сад, пошто сам ја тежак параноик, рачунар ми је заштићен свим живим заштитама које постоје, плус Линукс, плус пермисије, плус разни NoScript-ови, сендбоксови и остала чуда…на телефону имам инсталиране само апликације скинуте са Google Play-а, јесам рутовао телефон али алатом који се широко примењује а са истим алатом сам рутовао и женчетов телефон и претходни телефон који сам имао, дакле уређаји су добро заштићени….па мајку му јебем, му како сам се онда заразио?

Дакле….компјутер чист.

Телефон…требало би да је чист, тј чист је, али некако опет није.

Који је трећи уређај који ме може јебати? Логика каже да је то….

…Wi-Fi рутер

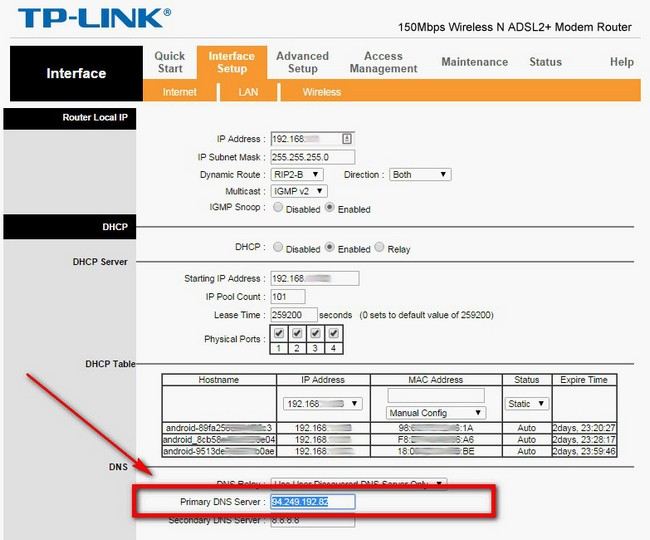

Ајд да погледам Wi-Fi рутер, да се није нешто на њему променило? Лозинка, наравно да није дифолтна и да је ултра зајебана….је и даље ту, није мењана…уђем у подешавања рутера и опалааа…..

Дакле – ипак је била промењена DNS адреса рутера.

IP адреса је 94.249.192.82 што је неко лудило GhostNET које се налази у Немачкој а које ја у животу нит’ видех нит’ поставих, али ово Ghost (у преводу дух) ми баш делује легално и охрабрујуће.

Информације о тој IP адреси: http://www.abuseipdb.com/whois/94.249.192.82

Шта значи та DNS адреса?

Укратко, она је оно што веб-адресу коју ви знате (нпр facebook.com) конвертује у адресу коју мрежа зна (нпр. 173.252.120.6). Дакле, кад укуцате facebook.com DNS сервер који сте исконфигурисали у мрежним подешавањима на уређају то конвертује у IP адресу и пошаље ваш упит на исправан сервер који хостује, у овом примеру Фејсбук.

АЛИ – ако је DNS сервер малициозан, он ће рецимо кад укуцате facebook.com да вас пошаље на неки xyz.ru сервер при чему вама у адрес-бару и даље стоји facebook.com – дакле све регуларе на први поглед. Плус, ако је нападач направио и идентичну страницу као на facebook.com вашим логовањем остављате нападачу вашe корисничко име и лозинку. Наравно, у овом случају, ако сте поставили >двостепену аутентификацију – нападач може да га фафа 🙂

Е сад, замислите, уместо facebook.com да се логујете на лажну адресу своје банке и тако нападачу дате приступ вашем е-банкингу? Хорор. Потенцијална одбрана од оваквог троловања је проверити да ли је адреса са https:// конекцијом, ако није – ПРЕВАРА…мада, може превара бити и ако јесте https – само је мања вероватноћа.

Сем крађе идентитета, овакав напад може да се употреби за зараду за нападача по клику (мој случај), где ваш браузер бива преусмерен на интернет рекламе те тако нападач добија кеш за сваку посету.

Како је дошло до заразе?

По неким примерима које видим по Гуглу, посетио сам неки малициозни или чак и регуларни сајт који има „ушприцан“ малициозни код чијим се учитавањем приликом посете тој веб страници добија даљински приступ администрацији одређених типова рутера, у овом случају рањивих TP-LINK рутера.

Друга би варијанта била да сам имао спајвер или неки други тип малвера који је некако успео да украде админ лозинку из претраживача (била је упамћена у претраживачу) и да је некако применио на рутеру приступом споља или чак и изнутра, али је ово мени мало вероватно због параноик заштите на компу.

Трећа, мени највероватнија варијанта би варијанта била да је нападач једноставно скенирао доступне јавне IP адресе, пустио неки „custom exploit“ који излистава типове рутера на тим адресама (некако је мимоишао firewall који је активан на тим рутерима), нашао рањиве типове рутера и на њих применио унапред написан софистициранији малвер који је променио DNS адресу.

Како се дезинфиковати?

Прво – променити малициозну IP адресу DNS сервера на регуларну, тј на Google DNS (8.8.8.8), OpenDNS (208.67.222.222) или DNS адресу дату од стране интернет провајдера.

Друго – променити админ лозинку на рутеру

Треће – урадити пуно antimalware скенирање свега што користи нет, од телефона до лаптопа, чисто да не бије малер

Четврто – променити лозинке на свим битнијим сервисима, од глупавог Фејса па до е-банкинга

Пето – звати интернет провајера и тражити му мало „паметнији“ рутер. Ако постоји новији фирмвер (у случају буђавог маторог рутера који је мени дат на коришћење не постоји, јебига) одрадити његову инсталацију – одмах.

НАЈБИТНИЈЕ – активирајте и исконфигуришите ACL (позовите провајдера да вам помогне по питању овога). Ево рецимо како изгледа мој ACL после модификације.

Остало – проверавати DNS адресу с времена на време док провајдер не види шта ће да ради по овом питању. За сваки случај и на осталим уређајима који користе тај рутер поставити статичку адресу за DNS сервер како би се избегло даље усеравање од стране нападача.

Мистерија – зашто зараза није била видљива на компјутеру и женчетовом телефону?

На мом компјутеру није била видљива из простог разлога – адреса DNS сервера на мом рачунару је била статички подешена и није се дотицала онога што је било постављено на рутеру (сећате се, параноик). DNS адресу са рутера су добијали уређаји који су IP адресу и остала мрежна подешавања добијали са рутера путем DHCP-а…попут мог телефона. Дакле, да сам којим случајем на телефону имао статичку адресу за DNS попут 8.8.8.8 не би био под овом преваром (школа научена).

Са женчетовог телефона није било видљиво из баналног разлога – није користила Wi-Fi за сурфовање нетом, јер, није ИТ залуђеник као њен ретардирани муж. Ту су они бесплатни мегабајти које има од провајдера, а ако треба Wi-Fi користи се искључиво за коришћење Фејсбук апликације и Вајбера…који опет имају своју заштиту. Ја кад сам проверао са њеног телефона био сам накачен на мобилни нет не на Wi-Fi, тако да није било редирекције. Кад сам променио на Wi-Fi – дешавало се исто као на мом мобилном телефону…чак штавише, нудило јој се да скине неки badaporn.apk за Андроид и имала је поруку да је телефон тешко заражен.

Ја сам исхитрено проверио са свог рачунара заборавивши да је DNS адреса зацементирана, и са женчетовог телефона не видевши да нисам накачен на Wi-Fi већ на 3Г. Epic fail са моје стране и интернет превара је била успешна.

Наравоученије целе ове приче – ако примећујете сумњиво понашање на било ком уређају попут успорења интернета, отварања неких питајбога каквих страница које нисте ви отворили, сумњивог понашањ на страницама које редовно посећујете….а при том још и имате TP-LINK рутер, по могућству узет/купљен пре више од 2-3 године (може се десити и на осталима) идите на веб адресу рутера (обично је http://192.168.1.1) и проверите подешавања IP адресе за DNS. Ако вам се IP адреса учини сумњивом – прогуглајте је.

Иначе, овакав вид напада је релативно матор, погађа већином ТЛ-ЛИНК рутере (што не значи да су остали воздра) али је и даље, као што видех на свом примеру, нажалост, актуелан.

И да, извињавам се произвођачима антивирус решења за Андроид због оне погрдне фацебоок објаве, погрешио сам признајем…мада, требало би да имају у оквиру скенера и проверу DNS подешавања на телефону. Чуди ме да ни један антивирус за телефон нема ту проверу која је битна.

Sanja Antic

24/11/2014 @ 10:42

Ne vezano za ovaj tekst, ovo je jedini streberski blog koji volim da citam, bas zbog ovakvih tekstova koji su razumljivi i edukativni eto cak za mene koja nisam u tim vodama. Svaka cast, trebalo bi da predajes informatiku u skolama, sigurna sam da bi deca 5 puta vise znala bas zbog ovakvog pristupa edukaciji gde znanje ostaje u usima i ne bezi van posle 2 minute

Компјутераш блог

24/11/2014 @ 18:55

Bih ja, ali nemam papir. U Srbiji je isključivo papir bitan, znanje đene-đene, ali papir je obavezan!

Jovana

09/05/2015 @ 14:48

Totalno se slazem, kod mene nastavnica informatike ne zna ni prebacivati dokumente preko LANa (sto je u planu i programu) i pristupiti podesavanjima rutera, a kamoli nesto vise. Svaki cas me pita nesto sto joj nije jasno, ja uvek odgovorim i na kraju mi da neku bednu trojku ili ćetvorku. Iz oblasti informatike znam šest puta više od nje sigurno. Imam 14 godina.

Компјутераш блог

09/05/2015 @ 15:51

Jovana, poslah ti jedan mail, bači pogled

Miki

21/08/2015 @ 18:34

E, jebi ga…pa kupi „papir“…a znanje imas i tacka…Secas se onog hirurga sto operisao pa ga neko provalio.

Pa cela bre ekipa hirurga..koji su mu asistirali ( bila je operacija –aloooo–srca) kazu : Ma nista nismo primetili da on nije doca……E sad, vidis…oni imali diplomu…ali im znanje siromasno..“Ucili od onoga koji nije imao papir ili ga imao falsifikovan…..

Ajd uzdravlje…

Svidja mi se tvoje objasnjenje…

P.S. ma vidim, kliknem na meni poznat sajt a on jebi ga , salje me na neki Indonezanski za prodaju svega i svacega. Doduse..nije to sajt „budi-Bog snama…jer sam ga ja i ranije posecivao za neke prijatelje iz Indonezije i pomagao im..jer po malo znam njihov (jebeni jezik) javaneze i indonezanski…..

E, zasto me drugi sajt „salje“ tamo…to samo Ti mozes objasniti.

Djuka

24/11/2014 @ 16:12

Kod mene na ruteru stoji „auto discovered dns server“…

U tom slučaju mi to deluje još zajebanije…:D

Jel tu nema pomoći ili da tražim od provajdera ručnu konfiguraciju?

Компјутераш блог

24/11/2014 @ 17:44

Što od provajdera….promeni sam. Najbrži ti je OpenDNS: https://www.opendns.com/home-internet-security/opendns-ip-addresses/

…mada, ako će neki Kinez da ti ovo podešavanje menja i ako ti je ruter ranjiv, nebitno je kakvo ti podešavanje ovde stoji.

Mile iz srednje

24/11/2014 @ 17:28

Jel Žodra, a kako ja da proverim ovaj moj CISCO ruter što dobih od SBB?

Компјутераш блог

24/11/2014 @ 17:48

Ako primećuješ čudno ponašanje dok si nakačen na SBB, a ne dok si recimo na 3G, prijavi njima.

NE verujem da je Cisco pod udarom, ipak je to „marka“, ovo važi za ove sirotinjske Huawei/TP-Link/D-Link ruterčiće

Bob

26/11/2014 @ 01:07

Vidim zale se i na nekim forumima u okruzenju na isti problem. Bice da je neka veca zaraza rutera koja je pocela pre nedelju dana. Morace da se radi upgrade inace ce se ovo ponoviti..Il ko moze nek zameni ruter.

Компјутераш блог

26/11/2014 @ 10:52

Bob, imaš li neke linkove ka tim temama na forumima?

Bob

26/11/2014 @ 11:49

http://forum.klix.ba/adfoc-us-reklame-problem-p10825278.html

http://www.bug.hr/forum/topic/internet/problem-reklamama-adfocus/218181.aspx?page=0&jumpto=4441259&sort=asc&view=flat

http://www.gamers.ba/forum/7/219180/1/problem-sa-routerom-hack-/

http://www.insomnia.gr/topic/549400-hacked-router/

Компјутераш блог

26/11/2014 @ 12:43

Au, pa onda je ovo sveopšta katastrofa. Cenim da je zaraženo koliko oćeš rutera. Hvala za linkove!

Bob

26/11/2014 @ 13:25

Nema na cemu, ko je usao u ruter mogao je da mu uradi i svoj upgrade tako da moze lako ponovo da udje. Najbolje ga vratiti na fabricka podesavanja, pa mu ponovo uraditi upgrade firewall. Dok ne izadje novi.

Petar

28/11/2014 @ 17:14

Nevezano za temu, koji program koristiš za rutovanje Androida? Uzeo sam skoro telefon sa Android 4.4 pa bih da ga sredim malo, jede mi 300mb RAM-a na gluposti.

Компјутераш блог

28/11/2014 @ 17:30

Framaroot

Alex

07/12/2014 @ 02:17

Ispascu glup sa pitanjem pored toga sto studiram informatiku (avaj samo nas teorijom kljukaju, ne daju nam srafciger i motorcangle), kablovski net, prikacen na motorola cable modem, a on dalje na tp link-ov wi fi ruter, kome pristupiti kad na defoult adresu nema podesavanja? Da zakacim direkt izlaz sa motorole u komp pa onda. Inace lozinke i sve sto treba za wi fi ruter podesavam preko cd sto sam dobio uz ruter.

Bojan

12/12/2014 @ 21:33

@Darko

Uvek možeš enkriptovati DNS sa dnscrypt 🙂

Компјутераш блог

16/12/2014 @ 16:03

A jebajga, najbolje da postavim svoj DNS server 🙂

Bojan

16/12/2014 @ 20:40

Sekjuriti level: paranoja… 😀

Inače, pohvale za tekst,vrlo je koristan i edukativan

Dalibor

02/01/2015 @ 19:11

Pozdrav Darko i Srećna Nova Godina!Svako dobro želim!

Potreban mi je jedan savet pa kad god stigneš da odgovoriš biću zahvalan.

Naime,prijateljica koja inače koristi Win8 i čije znanje oko PC se svodi na dugme On/Off i boravak na društvenim mrežama je juče uradila onaj redovan update za Adobe reader(sistem ponudio,ona kliknula OK) i nakon toga kad god bi otvorila neku stranicu u pretraživaču dobijala bi gomilu porno Pop-ups (najčešći Fuckbook).Predložio sam joj deinstall Adobe reader-a,ali ga nije našla na PC-u,već dva tri nova nepoznta foldera kojih tu nije bilo pre update-a.Predložio sam i da instalira 360 Security i skenira sve,ali ili nije ništa našla ili se nije snašla.Nevolja je što je u inostranstvu,pa tako nemam fizički pristup njenom računaru,a i već dugo sam na Linuxu pa sam malo zaboravio te zajebancije oko Windowsa.Neki savet,predlog,objašnjenje??

Компјутераш блог

02/01/2015 @ 19:24

Najverovatnije nije uradila ažuriranje Adobe Readera nego je instalirala ko zna koji malver koji se predstavio kao Adobe Reader update (stara ali uvek efikasna fora za non-IT ljude).

To što je u inostranstvu nije problem, ona instalira TeamViewer, ti instaliraš TeamViewer (ima za Linux, ja koristim) i to je to, gledaš i radiš na njenom kompu.

Šta ona da radi…Malwarebytes Antimalware, ažuriranje i skeniranje – pod jedan.

Dva, provera pluginova u browserima, najverovatnije se i tu nakotilo malvera, ali ćeš to najverovatnije morati ti da odradiš s obzirom da ona nije na ti sa računarima sa sve čišćenjem keša.

Tri, 360 Total Security, popali mu i Avira i Bitdefender engine, ako ima kakvog sranja – navataće ga.

Četiri – i posle svega ovoga, napravi joj drugi profil na računaru a ovaj kojim je sad ulogovana – delete.

Pet – nek batali Adobe Reader, Foxit Reader – keva, em ga niko ne napada, em manje jede resursa

Dalibor

02/01/2015 @ 19:34

A svaka čast čoveče,nisam očekivao odgovor do iza 5.januara..:)ili tamo negde 16-tog.

Znam za TeamViewer koristim ga i ja,ali sam hteo prvo da čujem savet jer kako rekoh izgubio sam dodir sa Windowsom.

Dakle, hvala na savetu,bacam se na posao,a tebi i porodici sve najbolje!!

Pozdrav!

Компјутераш блог

02/01/2015 @ 19:39

Nema na čemu.

Ako već budeš krenuo da se bakćeš sa tim, pročitaj i ovo: https://kompjuteras.com/windows-xp-kako-dobro-zastititi-nebezbedan-sistem/

Pisano je za onaj mučenički Windows XP ali podosta stvari se može primeniti na bilo koji Windows, od browser SandBoxinga pa do DNS IP-ja. I srozaj joj malo privilegije, ako je „laka“ na kliktanje 🙂

Dalibor

02/01/2015 @ 20:11

Ma da,kažiprst joj treperi iznad leve tipke miša…klik je jedina terapija…)

Dalibor

02/01/2015 @ 20:18

E da,ovde si već imao dva teksta o ubrzavanju Windowsa,oba sam isprobao dok sam koristio Windows i imalo je efekta.Imaš li tako nešto i za Linux,vremenom i on malo uspori(govorim u svoje ime).Isprobavam razne programe pa se / particija često napuni i rad uspori.Brišem ih i oslobađam prostor ali nikako da vratim onu brzinu rada sveže instaliranog sistema(inače koristim Lubuntu zbog skromnih mogućnosti laptopa)

Компјутераш блог

03/01/2015 @ 18:54

Iskreno, prvi put u životu čujem da je nekome usporio Linux posle nekog vremena, sam od sebe a iskreno i ne znam kako da ti pomognem. Najbolje prijavi to Google+ grupi „Linux u Srbiji“ https://plus.google.com/communities/109586015108702871702 možda se već neko susretao sa tim (mada čisto sumnjam) ili prijavi na forumu distroa koji koristiš.

Marija

13/04/2015 @ 13:32

Poštovani Darko,

Hvala na odličnom tekstu do koga ne bih došla da me nije zadesio isti „porno“ problem i to pre dva dana, prvo dok sam koristila wifi u Italiji (privatni ruter u stanu) i to se desilo preko sajta Blica; potom se isto desilo juče ovde u Srbiji (takođe ruter u stanu). Pokušavši da pristupim 192.168.1.1 adresi, shvatim da je to nemoguće, pa sam restartovala ruter i uspela. Ono što mene interesuje je sledeće: kod Primary i Secondary DNS servera stoje N/A, tako da nemam ono što ste spomenuli u tekstu kao maliciozni DNS. I sad ne znam da li treba da promenim takav status na način kako ste opisali pod „Kako se dezinfikovati?“ ili ne? Unapred se zahvaljujem na odgovoru i moram da napomenem da sam slabašna sa IT znanjem 🙂

Компјутераш блог

14/04/2015 @ 08:25

Marija,

Teško da si zarazu navukla preko sajta Blica, to je regularni sajt sa milion poseta dnevno i to bi onda bio globalno ludilo za koje bi sigurno saznali 🙂

Iskreno ne deluje meni da je ovde problem kao ovaj u tekstu, tj najverovatnije ti nije kompromitovan ruter nego kompjuter…ali ako i dalje sumnjaš na ruter prvi korak ti je da pozoveš tehničku podršku internet provajdera kome plaćaš za net

Marija

14/04/2015 @ 11:18

Poštovani Darko,

Hvala na brzom odgovoru i objašnjenjima 🙂

Samo mala napomena: Sve se dešava na mom android telefonu. Ja sam bila u tom trenutku na Blicu i na npr. Weather2Umbrella sajtu sekund pre toga. Istovremeno se na telefonu mog dečka, koristeći isti wi-fi potpuno ista stvar dešava, samo ne na Blicovom sajtu, već na nekom dosta posećenom italijanskom sajtu 😀

Zato sam i pomislila da je do rutera. Juče sam zvala provajdera i kada smo proveravali DNS, zaključeno je da je do mog telefona.

Instalirala sam Avira antivirus, a potom i neki Malwarebytes, sve skenirala i ne prikazuje ništa. Probala sam internet i nije mi iskočio porno sadržaj.

Samo za kraj i uz veliku zahvalnost – da li mislite da je možda bolje da telefon vratim na fabrička podešavanja, pa da instaliram ove anti virus i malware programe, za svaki slučaj?

Veliki pozdrav!!

Marija

Компјутераш блог

14/04/2015 @ 11:45

Čekaj malo, ako sam razumeo – i tebi i tvom dečku se dešava ista stvar kad idete na net preko telefona a pri tom svi moguci antivirusi (a iskreno ne znam koliko su antivirusi za telefon efektni još uvek) kažu da je telefon čist?

Da li ti se isti problem dešava ako si nakačena na neki drugi WiFi ili na mobilnoj mreži? (to ti je prvi indikator koji ti može reći gde je problem).

Ako je isto – onda telefon zajebava, ako nije isto onda zajebava ruter.

Ajde prvo, instaliraj ovaj program i reci mi koja ti IP adresa stoji pod WiFI u poljima DNS1 i DNS2: https://play.google.com/store/apps/details?id=aws.apps.networkInfoIi&hl=en

Ja bih ipak promenio i DNS-ove na ruteru bilo-kako-bilo, umesto tog N/A izaberi iz padajućeg menija manual i postavi ip adrese 8.8.8.8 i 8.8.4.4 (to su Gugl DNS serveri) i restartuj ruter.

Factory reset uvek možeš da uradiš, ne može da škodi (sem što ćeš da izgubiš vreme na ponovno konfigurisanje i instalaciju svega) ali ajd prvo vidi koji ti je trenutni DNS na telefonu.

Marija

14/04/2015 @ 13:14

Stoji ovako: DNS 1: 192.168.1.1; DNS2: 0.0.0.0

Moguće je da je problem potekao od tog italijanskog rutera, proveriću i njega na isti način, pa javaljam ako nešto bude čudno. Jer se sve prvo i desilo tamo, ali se potom desilo i na mom ruteru ovde u Srbiji.

Inače, antivirus sam instalirala tek nakon ovog incidenta, pa potom i antimalware.

Marija

14/04/2015 @ 22:17

Poštovani Darko,

Ustanovili smo da je ruter u Italiji hakovan i da je DNS1 promenjen u 146.185.239.240. DNS 2 je 8.8.8.8

U tom slučaju pretpostavljam da će biti dovoljno da ispratimo Vaše korake za dezinfekciju i da skeniramo sve uređaje koji su koristili wifi preko tog rutera 🙂

Moj telefon više ne pokazuje nikakve ispade ni kada je na wifi, a ni kada je off. Ako opet pobrljavi, ja ću ga resetovati i instalirati ove antiv. i antim. programe, pa šta bude.

Ako imate još neki dobar predlog, bili bismo zahvalni.

Pozdrav!

Dejan

01/06/2015 @ 10:19

Mom drugaru kad startuje Mozilu stalno izlazi neka stranica s igricama. Radio antivirus, antimalware, reinstalirao Mozilu, nista ne pomaze. Jedino jos da proba reinstalaciju celog sistema. Ima li neko drugo resenje? Kada startuje Operu to ne izlazi, znaci da je nesto kod Mozile. Uzgred, skidao je neke igrice, ali iako ih je deinstalirao to i dalje izlazi.

Компјутераш блог

01/06/2015 @ 10:53

Ako ni jedan antivirus nije ništa našao a problem je i dalje tu onda:

1) Nek proveri instalirane pluginove na Firefoxu, ako mu se neki učini sumnjivim ili nepoznatim – DELETE https://support.mozilla.org/en-US/kb/disable-or-remove-add-ons

2) Nek promeni ručno start page na Firefoxu, možda je ostalo od ranije neke zaraze pa se nije uklonilo posle čišćenja. https://support.mozilla.org/en-US/kb/how-to-set-the-home-page

BingoZR

12/07/2015 @ 18:50

Obavezno instalirati ova dva dodatka za Mozillu:

https://addons.mozilla.org/en-us/firefox/addon/noscript-lite/

https://addons.mozilla.org/en-us/firefox/addon/adblock-plus/

Preskenirati računar sa AdwCleaner-om.Ne instalira se.

https://toolslib.net/downloads/viewdownload/1-adwcleaner/

Ako se Mozilla ponaša usporeno,odraditi refresh (šifre i sačuvane stranice se ne gube):

https://support.mozilla.org/en-US/kb/refresh-firefox-reset-add-ons-and-settings

miki

17/12/2015 @ 17:18

Mr. >>BingoZR….Nisam imao potrebe da instaliram AdwCleaner….ali poslusao sam i otisao na link koji si ponudio.

I evo sta sam dobio kao upozorenje :>>>Trojan(HEUR/QVM11.1. Malware. Gen)<<<

Program, koji ga je otkrio je : 360 Total Sercutiry…

Toliko od mene….

tebi pozdrav

Miki

Milos

30/09/2015 @ 11:24

Ovo je poznati bug/security u okviru ZynOS softvera koji koriste TP-Link, Huawei, Zyxel…

Ne pomaze ni promena password-a. Resenje moze biti ACL na ruteru ili ACL od strane internet provajdera, nije to samo slucaj kod nas, hakovano je sigurno milion rutera…

Super blog, poz sa Umrezen Bloga.

Anonymous

16/12/2015 @ 19:25

Pkusaj sa CCleanerom

Idi na alati:startup:firefox i onemoguci

Ako to ne bude radilo rucno ga izbriši(lokacija ti pise na koraku iznad)

Ako ti se bude javljalo da nemoze da se izbrise zato sto se trenutno koristi

Idi na Task manager vidi koje je ime i prisilno zaustavi

Probaj!!!

Aleksandar

05/12/2017 @ 01:57

Imam jedno pitanje. Šta misliš o onim likovima koji prodaju rutere sa karticama koje navodno daju besplatan internet zauvek. Hteo sam da kupim jedan i pored svih dokaza da radi . Zanima me da li će i ubuduce raditi. Ako znaš nešto bio BiH ti zahvalan .

Slobodan

30/12/2017 @ 02:25

Pozdrav kompjuteraš,

Probaj da sa druge wan adrese pristupiš telnetom na tvoj ruter, koliko se sjećam ti ruteri furaju zynos koji ima manu, jednostavno ukucaj ip rutera pa /rom0 i dobićeš bekap tvoje konfiguracije ako nije pačevan i probaj da se uloguješ sa user/user pozdav